Alors que nous observons les progrès sans précédent de la technologie, une grande partie de celle-ci consiste à la rendre plus sûre pour tout le monde. Dès qu'une nouvelle technologie arrive, les pirates et les voleurs sur Internet trouvent un moyen de l'exploiter et de l'utiliser à leur avantage.

C'est le travail des experts en cybersécurité et des hackers éthiques d'assurer la sécurité et la durabilité d'un système.

Faits marquants

- La cybersécurité fait référence à la protection des réseaux et des appareils contre les accès non autorisés et les attaques.

- Le piratage éthique est une technique utilisée pour tester la sécurité des systèmes en simulant des attaques.

- Alors que la cybersécurité est réactive, le piratage éthique est proactif.

Cybersécurité vs piratage éthique

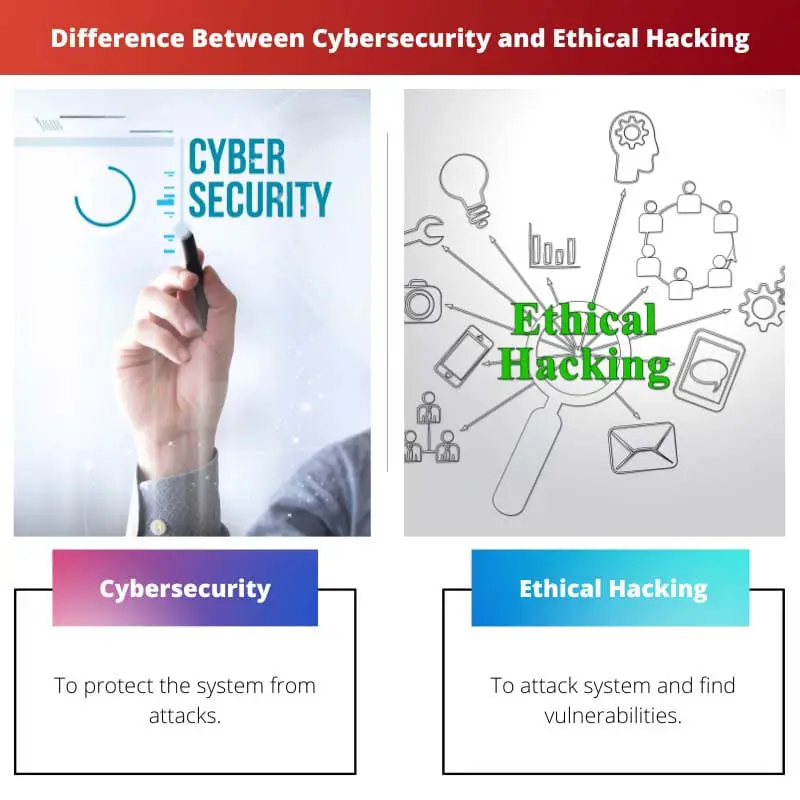

Cyber sécurité surveille la sécurité et protège les systèmes informatiques, les réseaux et les données qui y sont stockées contre les attaques malveillantes. Dans la cybersécurité, vous n'avez pas besoin de pirater le système. Dans le piratage éthique, le pirate pirate le système informatique, l'application ou les données pour le protéger.

La cybersécurité est la technique de protection des informations numériques telles que les réseaux, les programmes et les systèmes, contre les menaces telles que le phishing, ransomware, les logiciels malveillants et l'ingénierie sociale.

Les personnes qui pratiquent cette technique sont appelées des experts en cybersécurité et font désormais partie intégrante de chaque entreprise qui utilise Internet et la technologie.

Ethical Hacking est une méthode offensive utilisée pour découvrir des vulnérabilités dans un système existant. Le terme « piratage éthique » fait référence au piratage effectué par des pirates informatiques.

Le motif de ces hacks éthiques est de trouver d'éventuelles failles dans le système avant qu'un hacker black-hat ne le fasse. Le piratage éthique est l'une des nombreuses pratiques utilisées en cybersécurité.

Tableau de comparaison

| Paramètres de comparaison | Cybersécurité | Piratage éthique |

|---|---|---|

| Objectif | Pour protéger le système des attaques | Pour attaquer le système et trouver des vulnérabilités |

| Méthodes utilisées | Contrôle d'accès, sensibilisation, mise en place d'un pare-feu, utilisation d'une approche basée sur les risques | Hameçonnage, détournement de session, reniflage, ingénierie sociale, cryptographie, etc. |

| Intention de travail | Défensive | Offensive |

| Emploi régulier | Maintenir et mettre à jour le système et faire des audits de sécurité | Pour tester le système quotidiennement et faire rapport à l'administrateur système |

| Rôles | Analyste sécurité, ingénieur SOC, etc. | Testeur d'intrusion, responsable de la sécurité, etc. |

Qu'est-ce que la cybersécurité?

La cybersécurité est le processus d'utilisation de méthodes défensives pour assurer la sécurité des ordinateurs, des systèmes électroniques, des réseaux, des appareils mobiles, des serveurs et des données contre les menaces virtuelles.

Ces menaces comprennent phishing attaques, attaques par déni de service distribué, attaques d'ingénierie sociale, etc.

La cybersécurité comporte quatre phases : Identifier, Protéger, Détecter et Réagir. Dans la première phase, les experts en cybersécurité identifier les possibles vulnérabilités et failles du système.

Puis ils protéger le système en effaçant ces faiblesses et en le renforçant. La troisième phase consiste à surveiller et à détecter toute activité non autorisée dans le système.

Dans la quatrième phase, les experts en cybersécurité réagir aux attaques et essayez de restaurer le système dans un état sûr.

Les experts en cybersécurité travaillent quotidiennement pour maintenir et mettre à niveau le système. Ils conçoivent et effectuent des audits quotidiens pour vérifier les violations ou les fuites de données et lorsqu'ils en trouvent, ils poursuivent leurs recherches pour trouver la cause, puis pour la sauver.

L'objectif est de garder une longueur d'avance sur un attaquant et d'empêcher toute attaque. Mais, si une attaque se produit, l'objectif est de réduire la perte pour qu'elle soit minimale.

Les techniques utilisées par les experts en cybersécurité incluent le développement d'un réseau solide et sa surveillance, l'utilisation d'outils d'audit de mots de passe, la sensibilisation aux cyberattaques, le cryptage des données, etc.

Qu'est-ce que le piratage éthique ?

Le piratage éthique est l'opération consistant à exploiter l'interface d'un système, d'une application, d'un réseau ou d'une organisation avec l'autorisation du propriétaire.

Le but de ces attaques est de détecter les vulnérabilités et de les corriger afin qu'une personne mal intentionnée ne puisse pas pénétrer à l'intérieur de l'infrastructure et l'utiliser pour effectuer de mauvaises tâches.

Les cinq phases du piratage éthique sont : la reconnaissance, la numérisation, l'obtention de l'accès, le maintien de l'accès et le nettoyage des pistes. Pendant le reconnaissance phase, les pirates tentent de collecter le maximum d'informations sur la victime.

Dans le balayage phase, ils utilisent des outils pour trouver les vulnérabilités et autres points faibles du système. Ensuite, le pirate essaie de accéder au système en utilisant n'importe quelle méthode.

Après avoir obtenu l'accès, le défi suivant consiste à maintenir l'accès qui est la quatrième phase. Lorsqu'ils ont maintenu un accès stable et effectué toutes les tâches souhaitées, l'étape suivante consiste à effacer les pistes.

Ils effacent toute l'empreinte et les métadonnées pour s'assurer que personne ne découvre l'exploit non autorisé.

Les différentes techniques utilisées par Ethical Hackers sont l'analyse des réseaux et des ports, l'ingénierie sociale, l'envoi de faux e-mails aux employés pour savoir qui est susceptible d'être la proie de véritables attaques.

Les hackers éthiques utilisent également des attaques par dictionnaire, des logiciels malveillants, des chevaux de Troie, phishing et d'autres méthodes pour vérifier la force d'un système.

Principales différences entre la cybersécurité et le piratage éthique

- La cybersécurité est le processus d'utilisation de méthodes de protection pour assurer la sécurité d'un réseau. D'autre part, Ethical Hacking est la procédure d'exploitation et de recherche des points faibles d'un système.

- La cybersécurité est un processus défensif alors que le piratage éthique est un processus offensif.

- Les méthodes utilisées par les experts en cybersécurité incluent la conception et le développement d'accès hautement privilégiés, la formation des employés, la construction d'un pare-feu solide, etc. Les méthodes utilisées par les pirates éthiques incluent le phishing, l'ingénierie sociale, le détournement de session, etc.

- Les rôles des experts en cybersécurité incluent les analystes de sécurité, les ingénieurs SOC, etc. Alors que les emplois proposés aux hackers éthiques sont un testeur d'intrusion, un responsable de la sécurité et autres.

- Le travail régulier des experts en cybersécurité consiste à mettre à jour le système et à effectuer des audits de sécurité. Le travail habituel des hackers éthiques consiste à attaquer un réseau pour trouver les vulnérabilités et les signaler ensuite à l'administrateur système.

Dernière mise à jour : 13 juillet 2023

Sandeep Bhandari est titulaire d'un baccalauréat en génie informatique de l'Université Thapar (2006). Il a 20 ans d'expérience dans le domaine de la technologie. Il s'intéresse vivement à divers domaines techniques, notamment les systèmes de bases de données, les réseaux informatiques et la programmation. Vous pouvez en savoir plus sur lui sur son page bio.