هجوم القوة الغاشمة وهجوم القاموس هما طريقتان لهجمات الأمن السيبراني. يحاول المهاجم تسجيل الدخول إلى حساب المستخدم من خلال التجارب المنهجية لتركيبات المفاتيح وكلمات المرور المحتملة حتى يتم العثور على الكلمة الصحيحة.

يتعرف مهاجمو الأمن السيبراني على عادات المستخدمين غير المتمرسين ويسجلونها ويستخدمونها لصالحهم للوصول إلى ملفات تعريف الأشخاص عبر الإنترنت وغير المتصلة.

الوجبات السريعة الرئيسية

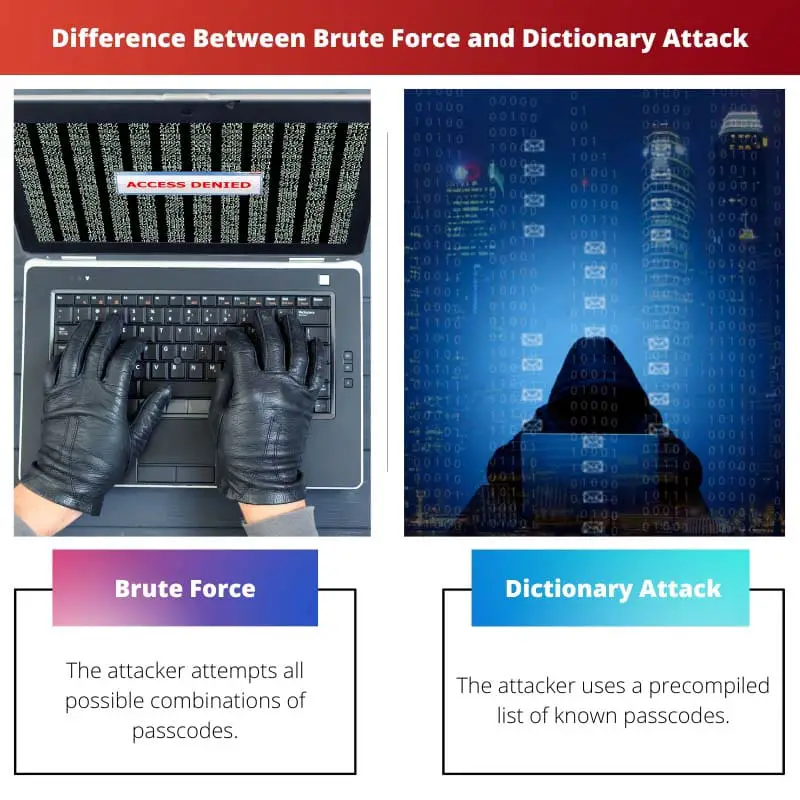

- تحاول هجمات القوة الغاشمة استخدام جميع مجموعات الأحرف الممكنة ، بينما تستخدم هجمات القاموس قائمة محددة مسبقًا من الكلمات أو العبارات.

- تتطلب هجمات القوة الغاشمة مزيدًا من الوقت والقوة الحسابية مقارنة بهجمات القاموس.

- تكون هجمات القاموس أكثر فاعلية عند استهداف أنظمة ذات كلمات مرور ضعيفة أو شائعة.

القوة الغاشمة مقابل هجوم القاموس

يستلزم هجوم القوة الغاشمة استخدام التجربة والخطأ مع عدد كبير من مجموعات المفاتيح لتخمين كلمة المرور ومعلومات تسجيل الدخول بشكل أساسي التشفير مفاتيح ، أو البحث عن صفحة ويب مخفية. يتضمن هجوم القاموس المهاجم إدخال كلمات مرور من قائمة محددة مسبقًا بكلمات المرور المحتملة.

هجوم القوة الغاشمة هو طريقة لاختراق التشفير الذي يتضمن الوصول غير المصرح به إلى معلومات تسجيل الدخول أو مفاتيح التشفير عن طريق التحقق من مساحة المفاتيح الكاملة للخوارزمية من خلال عملية التجربة والخطأ.

نظرًا لأن هذه مهمة شاملة لا تتطلب أي مشاركة فكرية ، لذلك ، بشكل عام ، يتم استخدام الأدوات لتنفيذ الوظيفة.

يعد Dictionary Attack أحد أشكال هجوم القوة الغاشمة الذي يستفيد من المستخدمين غير المتمرسين الذين يستخدمون رموز مرور غير فريدة. هنا ، يستخدم الدخيل قائمة بالكلمات أو العبارات الشائعة التي يحتمل أن يستخدمها الأفراد والشركات ككلمات مرور للوصول إلى أجهزة الكمبيوتر أو الشبكات أو موارد تكنولوجيا المعلومات الأخرى المحمية.

جدول المقارنة

| معلمات المقارنة | القوة الغاشمة | قاموس الهجوم |

|---|---|---|

| تعريف | يحاول المهاجم جميع المجموعات الممكنة من رموز المرور. | يستخدم المهاجم قائمة مترجمة مسبقًا من رموز المرور المعروفة. |

| فعالية | تكون القوة الغاشمة أكثر فعالية إذا كان رمز المرور قصيرًا. | يكون Dictionary Attack أكثر فاعلية إذا كان رمز المرور شائع الاستخدام. |

| العوامل المؤثرة على الوقت | يعتمد الوقت المستغرق على طول وقوة رمز المرور. | الوقت المستغرق يعتمد على طول القاموس. |

| عدد المفاتيح | يتم تضمين عدد كبير من مجموعات المفاتيح. | هذا يقتصر على عدد معين فقط من المفاتيح. |

| المنفعة الأساسية | يستخدم هذا لمهاجمة خوارزميات التشفير. | يستخدم هذا لمهاجمة كلمات المرور. |

| فرص النجاح | ملزم بأن تكون ناجحًا. | قد لا تكون ناجحة. |

ما هي القوة الغاشمة؟

الأمن الإلكتروني يمتلك المهاجمون عددًا كبيرًا من الأدوات المتاحة تحت تصرفهم والتي تحاول كل مجموعة ممكنة من الأرقام والحروف والأحرف الخاصة وتخمين كلمة المرور الصحيحة عاجلاً أم آجلاً وتساعدهم في انتهاك خصوصية المستخدم.

يمكن برمجة هذه الأدوات لتضمين أو تستثني الأحرف والأرقام والرموز وفقًا لبروتوكولات تكوين كلمة المرور الخاصة بالمنظمة بشرط أن يكون المهاجم على علم بها.

تعمل هجمات القوة الغاشمة المتقدمة على جعل كلمات مرور الكراك خارج التسلسل عن طريق وضع افتراضات معينة عند الهجوم.

على سبيل المثال: من المرجح أن يكون الحرف الأول كبيرًا ، وما إلى ذلك الضعف تعتمد كلمة المرور لمثل هذا الهجوم باستخدام القوة الغاشمة على طول كلمة المرور.

قد يستغرق الدبوس المكون من أربعة أرقام أقل من دقيقة حتى يتم تكسيره. قد تستغرق كلمة المرور المكونة من ستة أحرف ساعة. ثمانية أحرف ، بما في ذلك الأحرف والأحرف الخاصة ، قد تطيل العملية لأيام.

مع إضافة كل شخصية جديدة ، تزداد القوة وبالتالي مقدار الوقت المستغرق لكسرها بشكل كبير. ومع ذلك ، يجب الأخذ في الاعتبار أنه بغض النظر عن الطول والقوة ، فإن كل كلمة مرور معرضة لطبيعة الهجوم هذه وتخضع لظروف قوة الحوسبة الكافية والفعالة وتفاني المهاجم ، فهذه مسألة وقت فقط قبل ذلك. تم الكشف عن كلمة المرور في النهاية.

قد تكون كلمة المرور طويلة جدًا بحيث يستغرق اختراقها سنوات تحت هجوم القوة الغاشمة ، ولكن إذا تم الاحتفاظ بها ، فقم بفكها.

ما هو هجوم القاموس؟

تعمل هجمات القاموس على المبدأ الأساسي الذي مفاده أن معظم المستخدمين ، إما بسبب عدم الرغبة أو الفشل في تذكر كلمات المرور ، يلجأون إلى استخدام كلمات عامة من لغة موجودة واتجاهات كلمة المرور النموذجية لتأمين بياناتهم وأجهزتهم.

يستند هجوم القاموس على جرد عبارات المرور التي يكثر استخدامها.

في البداية ، استخدمت هذه الهجمات كلمات موجودة في القاموس ، ومن هنا جاءت تسميتها. ولكن في الوقت الحاضر ، يتم العثور علانية على قوائم لا حصر لها من رموز المرور المحتملة على الإنترنت والتي تتكون من رموز مرور تم الحصول عليها من انتهاكات أمنية ناجحة تم إجراؤها سابقًا.

(مثل "password" و "thepasswordis1234" و "1234 ..." و "letmein" وما إلى ذلك) وكلمات المرور التي سبق استخدامها في مواقع الويب الأخرى (في حالة إعادة المستخدم لكلمات المرور).

يتم إنشاء القاموس من خلال فحص الاتجاهات والأنماط التي لوحظت بين المستخدمين أثناء إنشاء كلمات المرور. قد تتضمن أيضًا معلومات مهمة حول الهدف (أعياد الميلاد ، الذكرى السنوية ، أسماء الحيوانات الأليفة ، وما إلى ذلك).

يعد Dictionary Attack طريقة فعالة للهجوم على كلمات المرور التي تستند إلى كلمات بسيطة. ومع ذلك ، فإن معظم الأنظمة الحديثة تحظر وتمنع المستخدمين من تعيين كلمات المرور البسيطة هذه وتجبرهم على إنشاء كلمات مرور أقوى وأكثر تميزًا لا يمكن العثور عليها في قائمة الكلمات.

يستغرق الوقت لمحاولة الاقتحام ، وتعتمد فرص نجاحه على استنفاد القاموس.

الاختلافات الرئيسية بين القوة الغاشمة وهجوم القاموس

- في هجوم القوة الغاشمة ، يوجد مسار منهجي حيث يتم كسر كل حرف من رمز المرور أو رقم التعريف الشخصي أو ما إلى ذلك بشكل مستقل بواسطة برنامج يخضع للشروط المتبعة أثناء تكوين كلمة المرور التي تحدد مدى مساحة المفاتيح. في Dictionary Attack ، يتخذ البرنامج طريقة للتجربة والخطأ لتحديد كلمة المرور الكاملة.

- من حيث الفعالية ، تكون القوة الغاشمة أكثر فعالية عندما تكون كلمة المرور قصيرة. هذا لأنه بخلاف ذلك ، اعتمادًا على عدد الأحرف ، يمكن أن يستغرق هجوم القوة الغاشمة ما بين أقل من دقيقة إلى عدة سنوات حتى يتم اختراق كلمة المرور. بينما ، إذا كانت كلمة المرور شائعة الاستخدام أو تستخدم نموذجًا قياسيًا ، فمن المرجح أن يحتوي القاموس عليها ، مما يجعل هجمات القاموس أكثر فعالية.

- مقدار الوقت المطلوب لهجوم القوة الغاشمة لكسر رمز يعتمد على طول الرمز لأن هذه الطريقة تخمن كل حرف من رمز المرور على حدة. في حالة Dictionary Attack ، يكون الوقت أقصر لأنه يعالج رمز المرور بالكامل مرة واحدة.

- تصبح القوة الغاشمة في متناول اليد عندما تكون مساحة المفاتيح للخوارزمية المراد اختراقها واسعة النطاق ، ويشارك عدد أكبر من مجموعات المفاتيح والتبديلات. هجمات القاموس هي الطريقة التي يجب اتباعها عند معالجة كلمات المرور حيث تكون مساحة المفاتيح أصغر بكثير ، وهناك أنماط محددة في كلمات المرور.

- تُستخدم هجمات القوة الغاشمة في المقام الأول لمهاجمة خوارزميات التشفير لأنها مصنوعة من سلسلة عشوائية من الأرقام. تُستخدم هجمات القاموس بشكل أساسي لمهاجمة كلمات المرور واختراقها لأنها تحتوي على كلمات وأنماط يمكن للقاموس الموسوعي اختراقها.

- لا بد أن تكون هجمات القوة الغاشمة ناجحة إذا أعطيت الوقت الكافي. ومع ذلك ، فمن المناسب أن نذكر أن الملاءمة يمكن أن تعني أي شيء بين بضع ثوانٍ إلى العمر. يعتمد نجاح هجوم القاموس على شمولية القاموس.

- https://ieeexplore.ieee.org/abstract/document/8400211

- https://onlinelibrary.wiley.com/doi/abs/10.4218/etrij.09.0209.0137

آخر تحديث: 13 يوليو 2023

سانديب بهانداري حاصل على بكالوريوس هندسة في الحاسبات من جامعة ثابار (2006). لديه 20 عامًا من الخبرة في مجال التكنولوجيا. لديه اهتمام كبير في المجالات التقنية المختلفة ، بما في ذلك أنظمة قواعد البيانات وشبكات الكمبيوتر والبرمجة. يمكنك قراءة المزيد عنه على موقعه صفحة بيو.