L'autorizzazione è definita come la concessione di un'autorizzazione o approvazione ufficiale. Questa parola fu coniata per la prima volta tra il 1600 e il 10.

La parola "autorizzazione" deriva dalla parola "autorizzare". La parola "autorizzare" deriva da due parole latine medievali "auctor" e "auctorizare", un'antica parola francese "autoriser" e la parola inglese "author".

La parola radice di "autorizzazione" è "autorizzare". 'Autorizzare' deriva da una parola latina 'auctor', significa 'colui che causa'.

L'autenticazione è definita come un processo per dimostrare che qualcosa è autentico. La parola "autenticazione" deriva dalla parola "autenticare".

La parola "autenticare" deriva dall'antica parola greca "authentikos" e dalla parola tardo latina "authenticus". La parola "autenticazione" fu coniata per la prima volta nel 1650.

Punti chiave

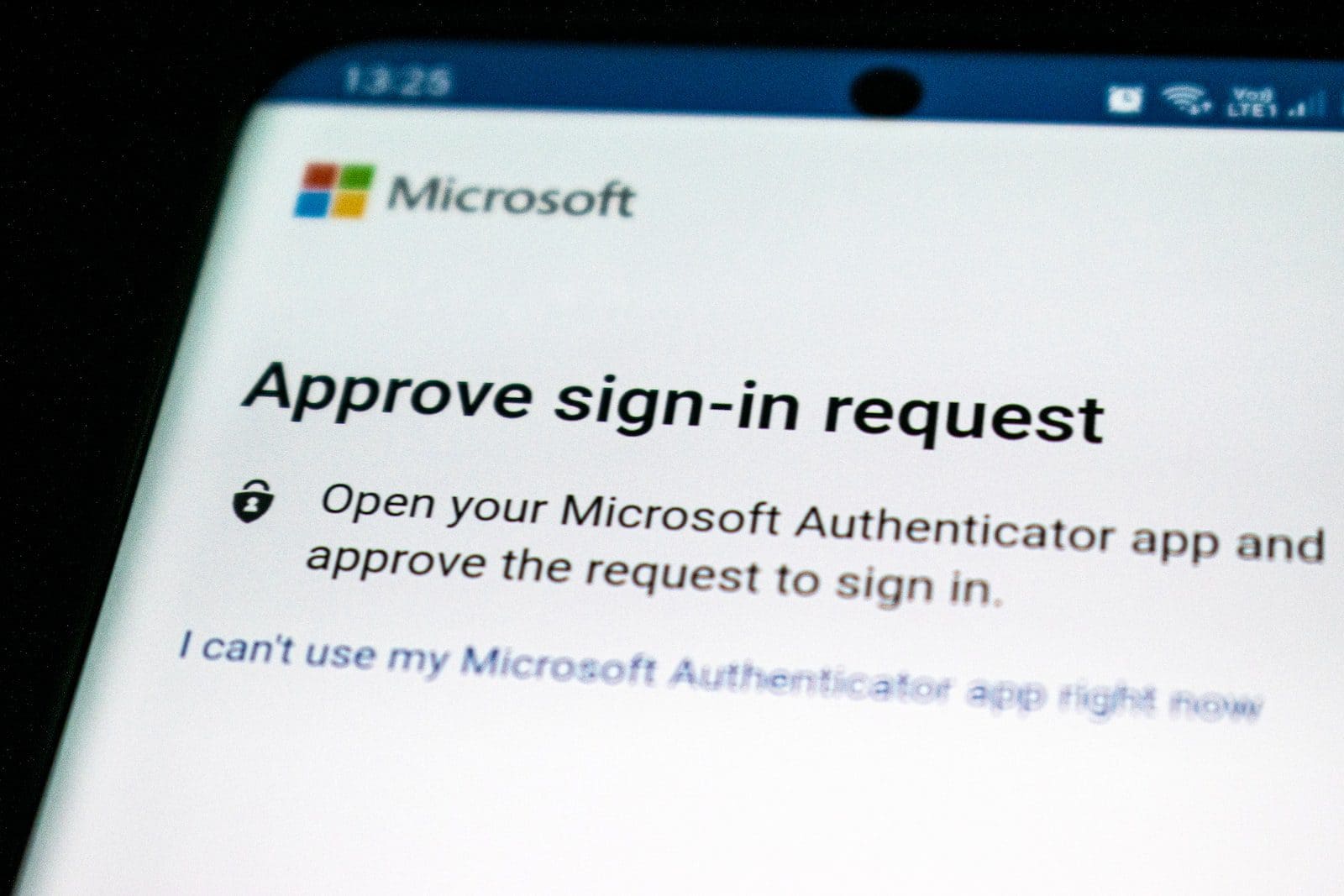

- L'autenticazione consiste nel verificare l'identità di un utente, tramite credenziali come nome utente e password, garantendo che l'utente sia chi dichiara di essere.

- L'autorizzazione concede o nega l'accesso a risorse o azioni specifiche in base all'identità autenticata di un utente e alle autorizzazioni o ai ruoli assegnati.

- Sia l'autenticazione che l'autorizzazione sono componenti essenziali dei sistemi sicuri, con l'autenticazione che stabilisce l'identità di un utente e l'autorizzazione che determina ciò che l'utente può accedere o eseguire.

Autorizzazione vs Autenticazione

La differenza tra autenticazione e autorizzazione risiede per definizione nell'approccio dell'azione, nell'ordine di priorità, nel processo e nell'utilizzo. Queste parole vengono fraintese come sinonimi. Ma hanno significati diversi nel mondo tecnico. Questi parametri vengono utilizzati per una migliore comprensione sia delle parole che dell'uso corretto.

Cerchiamo di capire l'uso della parola 'autorizzazione'. Autorizzazione significa permettere di svolgere un determinato lavoro.

Ad esempio, "Il principe George ha consegnato loro un'autorizzazione firmata per informarsi". La frase significa che il principe George ha permesso di indagare.

In generale, l'autorizzazione ha importanza legale. Ora comprendiamo l'uso della parola "autenticazione".

L'autenticazione è un processo per dimostrare la validità di una determinata entità. Ad esempio, "l'accesso al sistema richiede l'autenticazione".

La frase significa che i partecipanti che si iscrivono per utilizzare il sistema devono verificare la propria identità.

Tavola di comparazione

| Parametri di confronto | Autorizzazione | Autenticazione |

|---|---|---|

| Definizione | L'autorizzazione determina se l'utente può accedere o meno alla risorsa | Autenticazione significa identificare la validità dell'utente |

| Approccio | Determina se l'utente dispone dell'autorizzazione per accedere alla risorsa o meno | Determina se l'utente è lo stesso che dichiara di essere |

| Priorità | L'autorizzazione è sempre la massima priorità | L'autenticazione arriva sempre dopo un'autorizzazione andata a buon fine |

| Processo | Il processo di autorizzazione consiste nel verificare l'idoneità dell'utente ad accedere al sistema | Il processo di autenticazione consiste nel verificare le affermazioni dell'utente |

| Impiego | La parola è usata principalmente in campo tecnico e legale | La parola è usata principalmente in campo tecnico e legale |

| Esempio | Il titolare dell'azienda ha l'autorizzazione ad utilizzare i nostri dati per motivi di sicurezza. | Joe è stato rifiutato perché non ha superato il processo di autenticazione. |

Che cos'è l'autorizzazione?

L'autorizzazione è un meccanismo di sicurezza che decide se consentire o meno un ulteriore accesso al sistema. Il sistema può essere un file, un database, un servizio, un'applicazione informatica, un software informatico.

Il primo passo verso il sistema di sicurezza web è l'autenticazione. Questa procedura concede o nega l'autorizzazione all'utente.

Solo se questo passaggio ha esito positivo, l'utente può utilizzare ulteriormente il sistema. Esistono quattro tipi principali di autorizzazione nell'API.

- API Key

- Aut. di base

- HMAC (codice di autorizzazione dei messaggi basato su hash)

- OAuth

Il codice di autorizzazione dei messaggi basato su hash (HMAC) è molto avanzato. HMAC utilizza una chiave segreta nota solo all'utente e al server.

Esistono due tipi di OAuth.

- OAuth a una gamba

- OAuth a due gambe

OAuth a una gamba viene utilizzato quando i dati non sono molto sensibili. Questo può essere utilizzato quando non è molto importante proteggere i dati.

Viene utilizzato in caso di informazioni di sola lettura. OAuth a tre vie viene utilizzato quando i dati sono molto sensibili.

Viene utilizzato quando è estremamente importante proteggere i dati. Tre gruppi che partecipano a tale tipo di autorizzazione sono:

- L'autenticazione server

- Il server delle risorse (server API)

- L'utente o l'app

Cos'è l'autenticazione?

L'autorizzazione è il processo che verifica le affermazioni fatte dall'utente sulla propria identità. Funziona per proteggere il sistema.

L'autenticazione entra in azione solo dopo aver completato con successo l'autorizzazione. Application Program Interface (API) è un insieme di determinate regole e protocolli da seguire per progettare qualsiasi applicazione software.

L'autenticazione viene utilizzata per proteggere un sistema moderno e avanzato. Sono utilizzati per evitare qualsiasi utilizzo illegale dei dati.

Esistono cinque tipi principali di autenticazione.

- Autenticazione basata su password

- Autenticazione a più fattori

- Autenticazione basata su token

- Autenticazione basata su certificato

- Autenticazione biometrica

L'autenticazione biometrica è ulteriormente classificata come:

- Riconoscimento facciale

- Identificatore vocale

- Scanner per gli occhi

- Scanner delle impronte digitali

L'autenticazione è un modo per garantire la sicurezza del sistema e dei dati dell'utente. Il suo obiettivo è mantenere il sistema sicuro e privato.

Gli hacker trovano sempre un nuovo modo per entrare nel sistema e far trapelare informazioni. Pertanto, la base dell'autenticazione deve migliorare con il tempo.

Un buon sistema di autenticazione è la chiave per costruire un software applicativo efficace e duraturo. L'autenticazione biometrica è il tipo di autenticazione più recente e più affidabile.

Tra i diversi tipi di autenticazione biometrica, uno scanner di impronte digitali è il più utilizzato.

Principali differenze tra Autorizzazione e Autenticazione

- L'autorizzazione è il processo di specificazione diritti relativo a un determinato sistema. L'autenticazione è un processo che prevede la verifica dell'utente.

- L'autorizzazione convalida i privilegi dell'utente ma le autenticazioni ne verificano le credenziali.

- L'autorizzazione ha priorità sull'autenticazione.

- L'autorizzazione chiede quale autorizzazione ha l'utente per accedere al sistema. L'autenticazione verifica se l'utente è legittimo o meno.

- L'autorizzazione controlla il ruolo dell'utente e il diritto di accesso. L'autenticazione richiede nome utente e password.

- https://ieeexplore.ieee.org/abstract/document/4151773/

- https://www.nics.uma.es/sites/default/files/papers/JavierLopez2004.pdf

Ultimo aggiornamento: 11 giugno 2023

Sandeep Bhandari ha conseguito una laurea in ingegneria informatica presso la Thapar University (2006). Ha 20 anni di esperienza nel campo della tecnologia. Ha un vivo interesse in vari campi tecnici, inclusi i sistemi di database, le reti di computer e la programmazione. Puoi leggere di più su di lui sul suo pagina bio.

La spiegazione dei diversi tipi di autorizzazione, come chiave API, autenticazione di base, HMAC e OAuth, fornisce una panoramica completa dell'argomento.

La chiara spiegazione di OAuth a una gamba e a tre gambe nel contesto dei dati sensibili è approfondita e preziosa per comprendere i sistemi sicuri.

Il contesto storico fornito sulle origini delle parole "autorizzazione" e "autenticazione" è affascinante, aggiungendo una dimensione unica alla discussione su questi concetti.

Assolutamente sì, approfondire l’etimologia dei termini tecnici migliora la nostra comprensione del loro significato e della loro rilevanza nei contesti moderni.

Non sono d'accordo con l'affermazione secondo cui "L'autenticazione arriva sempre dopo un'autorizzazione riuscita". Questo non è sempre il caso, soprattutto in alcuni sistemi sicuri.

La tabella comparativa è un ottimo modo per evidenziare le differenze tra autorizzazione e autenticazione, facilitandone la comprensione.

La spiegazione dell'autenticazione biometrica come sottocategoria dell'autenticazione aggiunge profondità alla comprensione delle moderne misure di sicurezza.

Apprezzo la prospettiva storica fornita sulle origini delle parole "autorizzazione" e "autenticazione". Arricchisce la comprensione di questi concetti.

Assolutamente sì, comprendere l’etimologia di questi termini ci aiuta ad apprezzarne il significato nei contesti moderni.

Ottima spiegazione della differenza tra autorizzazione e autenticazione. È importante comprendere la distinzione tra i due al fine di sviluppare sistemi sicuri.

L’enfasi sull’importanza di comprendere le differenze tra autorizzazione e autenticazione è fondamentale per l’implementazione di sistemi sicuri.

La panoramica dettagliata dei tipi di autenticazione, inclusi basata su password, multifattore, basata su token e biometrica, è altamente istruttiva.