Como estamos observando o avanço sem precedentes da tecnologia, uma grande parte dela inclui torná-la mais segura para todos. Assim que surge uma nova tecnologia, hackers e ladrões de internet encontram uma maneira de explorá-la e usá-la em seu benefício.

É o trabalho de especialistas em segurança cibernética e hackers éticos garantir a segurança e a sustentabilidade de um sistema.

Principais lições

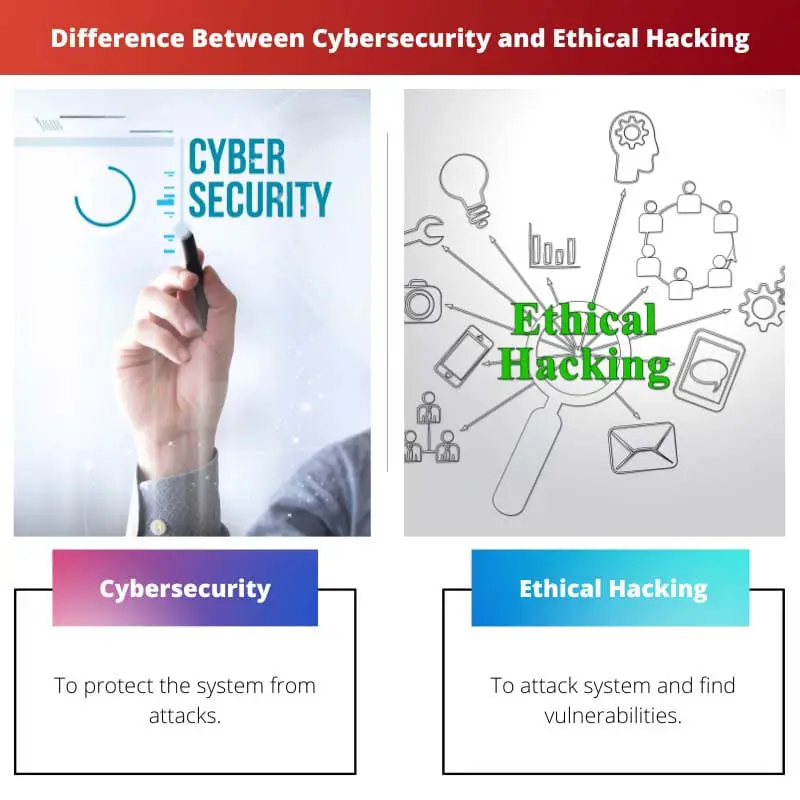

- Cibersegurança refere-se à proteção de redes e dispositivos contra acesso e ataques não autorizados.

- O hacking ético é uma técnica utilizada para testar a segurança dos sistemas por meio da simulação de ataques.

- Enquanto a segurança cibernética é reativa, o hacking ético é proativo.

Cibersegurança vs Hacking Ético

Cíber segurança está monitorando a segurança e protegendo sistemas de computador, redes e os dados armazenados neles contra ataques maliciosos. Na segurança cibernética, você não precisa invadir o sistema. No hacking ético, o hacker invade o sistema, o aplicativo ou os dados do computador para protegê-lo.

Cibersegurança é a técnica de proteção de informações digitais como redes, programas e sistemas, de ameaças como phishing, ransomware, malware e engenharia social.

As pessoas que praticam essa técnica são chamadas de especialistas em segurança cibernética e agora são parte integrante de todas as empresas que usam a Internet e a tecnologia.

Hacking ético é um método ofensivo usado para descobrir vulnerabilidades em um sistema existente. O termo “Ethical Hacking” refere-se ao hacking feito por hackers de chapéu branco.

O motivo desses hacks éticos é encontrar possíveis brechas no sistema antes que um hacker de chapéu preto o faça. O Ethical Hacking é uma das muitas práticas utilizadas na Cibersegurança.

Tabela de comparação

| Parâmetros de comparação | Cíber segurança | Ethical Hacking |

|---|---|---|

| Objetivo | Para proteger o sistema de ataques | Para atacar o sistema e encontrar vulnerabilidades |

| Métodos utilizados | Controle de acesso, conscientize, coloque um firewall, use uma abordagem baseada em risco | Phishing, Sequestro de Sessão, Sniffing, Engenharia Social, Criptografia, etc. |

| Intenção de trabalho | Defensiva | Ofensiva |

| Emprego regular | Para manter e atualizar o sistema e fazer auditorias de segurança | Para testar o sistema diariamente e relatar ao administrador do sistema |

| Setores | Analista de segurança, engenheiro SOC, etc. | Testador de penetração, gerenciador de segurança, etc. |

O que é cibersegurança?

Cibersegurança é o processo de utilização de métodos defensivos para garantir a segurança de computadores, sistemas eletrônicos, redes, dispositivos móveis, servidores e dados contra ameaças virtuais.

Essas ameaças incluem Phishing ataques, ataques distribuídos de negação de serviço, ataques de engenharia social, etc.

Existem quatro fases da cibersegurança: Identificar, Proteger, Detectar e Reagir. Na primeira fase, os especialistas em segurança cibernética Identificar possível vulnerabilidades e brechas no sistema.

Depois eles proteger o sistema, apagando essas fraquezas e tornando-o forte. A terceira fase é monitorar e descobrir qualquer atividade não autorizada no sistema.

Na quarta fase, os especialistas em segurança cibernética reagir aos ataques e tente restaurar o sistema para um estado seguro.

Especialistas em segurança cibernética trabalham diariamente para manter e atualizar o sistema. Eles projetam e realizam auditorias diárias para verificar se há violações ou vazamentos de dados e, quando os encontram, fazem pesquisas adicionais para encontrar a causa e, em seguida, salvá-la.

O objetivo é permanecer um passo à frente de um atacante e evitar qualquer ataque. Mas, se ocorrer um ataque, o objetivo é reduzir a perda para mantê-la mínima.

As técnicas usadas pelos especialistas em segurança cibernética incluem o desenvolvimento de uma rede forte e seu monitoramento, uso de ferramentas de auditoria de senha, conscientização sobre ataques cibernéticos, criptografia de dados e muito mais.

O que é Hacking Ético?

Hacking ético é a operação de exploração de um sistema, aplicativo, rede ou interface da organização com a permissão do proprietário.

O objetivo desses ataques é detectar vulnerabilidades e curá-las para que alguém mal intencionado não consiga entrar na infraestrutura e utilizá-la para realizar tarefas erradas.

As cinco fases do Ethical Hacking são: Reconhecimento, Escaneamento, Obtenção de Acesso, Manutenção do Acesso e Limpeza de Rastros. Durante o reconhecimento fase, os hackers tentam coletar o máximo de informações sobre a vítima.

No exploração fase, eles usam ferramentas para encontrar vulnerabilidades e outros pontos fracos no sistema. Então, o hacker tenta ganhar acesso ao sistema usando todo e qualquer método.

Depois de terem acesso, o próximo desafio é a manter o acesso que é a quarta fase. Quando tiverem mantido o acesso estável e executado todas as tarefas desejadas, o próximo passo é faixas claras.

Eles limpam toda a pegada e metadados para garantir que ninguém descubra sobre a exploração não autorizada.

As várias técnicas usadas pelos Ethical Hackers são varredura de rede e porta, engenharia social, envio de e-mails falsos aos funcionários para descobrir quem provavelmente será vítima de ataques reais.

Hackers éticos também usam ataques de dicionário, malware, cavalos de Tróia, Phishing e outros métodos para verificar a força de um sistema.

Principais diferenças entre segurança cibernética e hacking ético

- Cibersegurança é o processo de usar métodos de proteção para garantir a segurança de uma rede. Por outro lado, Ethical Hacking é o procedimento de explorar e encontrar pontos fracos em um sistema.

- A cibersegurança é um processo defensivo, enquanto o Ethical Hacking é um processo ofensivo.

- Os métodos usados pelos especialistas em segurança cibernética incluem projetar e desenvolver acesso altamente privilegiado, educar os funcionários, construir um firewall forte, etc. Os métodos usados pelos hackers éticos incluem phishing, engenharia social, seqüestro de sessão, etc.

- As funções de trabalho para especialistas em segurança cibernética incluem analistas de segurança, engenheiros SOC, etc. Considerando que, os trabalhos oferecidos aos Ethical Hackers são testador de penetração, gerente de segurança e outros.

- O trabalho regular dos especialistas em segurança cibernética é atualizar o sistema e realizar auditorias de segurança. O trabalho regular dos Ethical Hackers é atacar uma rede para encontrar as vulnerabilidades e depois relatá-las ao administrador do sistema.

Última atualização: 13 de julho de 2023

Sandeep Bhandari é bacharel em Engenharia de Computação pela Thapar University (2006). Possui 20 anos de experiência na área de tecnologia. Ele tem grande interesse em vários campos técnicos, incluindo sistemas de banco de dados, redes de computadores e programação. Você pode ler mais sobre ele em seu página bio.