Рекламне програмне забезпечення та троянські коні — це програмне забезпечення, яке впроваджується на персональні комп’ютери або настільні комп’ютери окремих осіб навіть без їх відома.

Іноді їх вважають зловмисними, оскільки вони можуть або контролювати ОС, або навіть спостерігати за діяльністю користувача, включаючи сфери його інтересів або хобі.

Але вони не завжди шкідливі, і це залежить від намірів розробника.

Ключові винесення

- Рекламне програмне забезпечення — це небажане програмне забезпечення, яке відображає рекламу, тоді як троянські коні — це шкідливі програми, замасковані під законне програмне забезпечення.

- Рекламне програмне забезпечення приносить прибуток своїм розробникам, тоді як троянські коні можуть завдавати різних форм шкоди системі користувача.

- Рекламне програмне забезпечення більше заважає, тоді як троянські коні можуть призвести до серйозних порушень безпеки та крадіжки даних.

Рекламне програмне забезпечення проти троянських коней

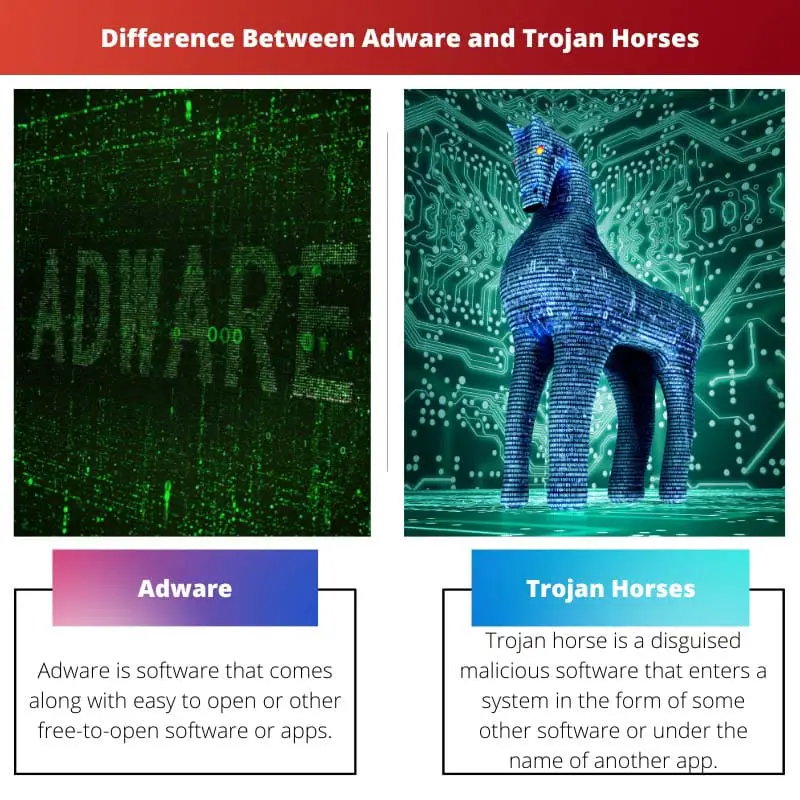

Adware це програмне забезпечення, яке відображає небажану рекламу на комп’ютері чи мобільному пристрої. Adware входить у комплект з іншим програмним забезпеченням або несвідомо завантажується з Інтернету та після встановлення. троянець horses — це зловмисне програмне забезпечення, яке виглядає як законне програмне забезпечення, але є шкідливим.

Рекламне програмне забезпечення — це програмне забезпечення, яке постачається разом із програмним забезпеченням або програмами, які легко відкриваються, або іншими безкоштовними. Його надсилають разом з іншим програмним забезпеченням, тому його не можна легко виявити, оскільки воно може ховатися за маскою програмного забезпечення.

Вони не вважаються такими шкідливими, оскільки все, що вони роблять, це допомогти своєму розробнику постійно перевіряти сферу інтересів користувача.

Троянський кінь — це замасковане шкідливе програмне забезпечення, яке проникає в систему у вигляді іншого програмного забезпечення або під назвою іншої програми.

Їх не можна легко розпізнати, якщо комп’ютер або система не мають належного антивірус система безпеки. Вони небезпечні, оскільки можуть повністю захопити систему та надати повний доступ хакерам.

Таблиця порівняння

| Параметри порівняння | Adware | трояни |

|---|---|---|

| Злий намір | Не зовсім | Так |

| Основна мета | Стежити за користувачем | Переймає систему |

| Приносить прибуток розробникам | Так | Немає |

| Шкідливий | менше | Так |

| Стежить за користувачем | Так | Немає |

Що таке рекламне програмне забезпечення?

Як випливає з назви, це програмне забезпечення несе відповідальність за всю небажану рекламу, яка з’являється на наших екранах.

Вони потрапляють у комп’ютерну систему через багато іншого вільного програмного забезпечення, на яке користувачі можуть помилково натиснути.

Це випускає рекламне програмне забезпечення в систему. Рекламне ПЗ не можна вважати серйозною загрозою для системи або користувача.

Але вони порушують конфіденційність осіб, які використовують заражену систему або настільні комп’ютери.

Це робиться шляхом спостереження за щоденною діяльністю користувачів і визначення того, що їм подобається, а що ні.

Після того, як це буде зроблено, розробники рекламного ПЗ продовжують надавати спливаючі вікна браузеру користувача з усіма речами, які могли їх зацікавити раніше.

Роблячи це, розробники отримують великий прибуток через рекламу, оскільки існує ймовірність того, що користувач може відкрити спливаюче вікно.

Рекламне програмне забезпечення схоже на шпигунське програмне забезпечення, оскільки воно стежить за всіма діями, які виконує користувач, і його також важко позбутися.

Якщо на комп’ютері чи системі немає антивірусної програми, рекламне програмне забезпечення може бути важко викорінити та очистити систему.

Кілька прикладів рекламного ПЗ: Gator і Appreach.

Що таке троянські коні?

Троянський кінь — це зловмисне програмне забезпечення, яке проникає на персональний комп’ютер і з часом захоплює всю систему.

Вони потрапляють в систему через невідомі імена таким чином, щоб користувач нічого не запідозрив.

Це маскування допомагає йому виконувати свою місію непомітно входити в комп’ютер і повільно перебирати функції.

Після входу в систему він може надати доступ розробнику, який також може бути хакером.

Це дозволяє таким хакерам отримати несанкціонований доступ до комп’ютера, що робить систему користувача відкритою для загроз і, отже, вразливою.

Троянський кінь дуже шкідливий, якщо його не виявити на ранній стадії, оскільки він може атакувати відомі системи, які включають системи безпеки різних країн.

Він може взяти всі дані та інформацію, які зберігає система, і використовувати їх для шантажу установ або навіть країн у цілому та загрози їхній безпеці.

Після того, як він отримав повний доступ до системи, немає розуміння того, що може статися, оскільки тепер хакер може робити, що йому заманеться.

Запобігти їх проникненню — це єдиний варіант, який мають власники комп’ютерів, оскільки після їх проникнення практично нічого не можна зробити.

Троянським коням можна запобігти проникненню в систему навіть через маскування, встановивши антивірусне програмне забезпечення.

Антивірусна система має бути надійною та постійно оновлюватися, щоб упевнитися, що немає лазівок, через які може проникнути зловмисне програмне забезпечення.

Декілька поширених троянських коней — Rootkit і Beast Trojan.

Основні відмінності між рекламним ПЗ і троянськими кіньми

- Наявність рекламного програмного забезпечення користувач може зрозуміти, коли він починає бачити спливаючі вікна з рекламою, але з іншого боку, присутність троянського коня неможливо зрозуміти, якщо він не візьме під контроль всю операційну систему.

- Рекламне програмне забезпечення не таке шкідливе, як троянський кінь, оскільки воно лише перевіряє всі дії користувача. Троянський кінь захоплює всю систему.

- За допомогою троянського коня його розробники не отримують жодного грошового прибутку, оскільки вони не отримують грошей через нього, тоді як розробники рекламного ПЗ отримують грошову вигоду через усі оголошення, які вони продають.

- Рекламне програмне забезпечення потрапляє в систему через програми або програмне забезпечення, які вільно відкриваються, тоді як троянський кінь проникає в систему під виглядом інших імен або навіть пошти.

- Потужна антивірусна система потрібна для захисту від троянських коней, тоді як звичайне антивірусне програмне забезпечення також може запобігти проникненню рекламного ПЗ.

Останнє оновлення: 04 липня 2023 р

Сандіп Бхандарі отримав ступінь бакалавра комп’ютерної техніки в Університеті Тапар (2006). Має 20 років досвіду роботи в технологічній сфері. Він має великий інтерес до різних технічних галузей, включаючи системи баз даних, комп'ютерні мережі та програмування. Ви можете прочитати більше про нього на його біо сторінка.

Я працюю в сфері кібербезпеки і можу підтвердити, що ця стаття чудово пояснює важливі відмінності між рекламним ПЗ і троянськими кіньми.

Ця стаття є корисним ресурсом для тих, хто хоче зрозуміти ризики, пов’язані з рекламним ПЗ і троянськими програмами.

Пояснення в статті того, як працює рекламне програмне забезпечення та його подібності до шпигунського ПЗ, є досить повчальним. Це цінна інформація для тих, хто хоче покращити свої знання з кібербезпеки.

Особливо інформативною є порівняльна таблиця. Він чітко визначає зловмисні наміри рекламного програмного забезпечення та троянських коней, полегшуючи користувачам розпізнавання потенційних загроз.

Ця стаття містить повне розуміння рекламного програмного забезпечення та троянських коней. Його обов’язково потрібно прочитати всім, хто хоче поглибити своє розуміння загроз кібербезпеці.

Стаття чудово описує основні відмінності між рекламним ПЗ і троянськими кіньми. Важливо, щоб користувачі усвідомлювали ці відмінності, щоб захистити свої системи.