当我们观察到前所未有的技术进步时,其中很大一部分包括让每个人都更安全。 一旦新技术出现,黑客和网络窃贼就会找到一种方法来利用它并利用它来谋取利益。

确保系统的安全性和可持续性是网络安全专家和道德黑客的工作。

关键精华

- 网络安全是指保护网络和设备免受未经授权的访问和攻击。

- 道德黑客攻击是一种通过模拟攻击来测试系统安全性的技术。

- 虽然网络安全是被动的,但道德黑客是主动的。

网络安全与道德黑客

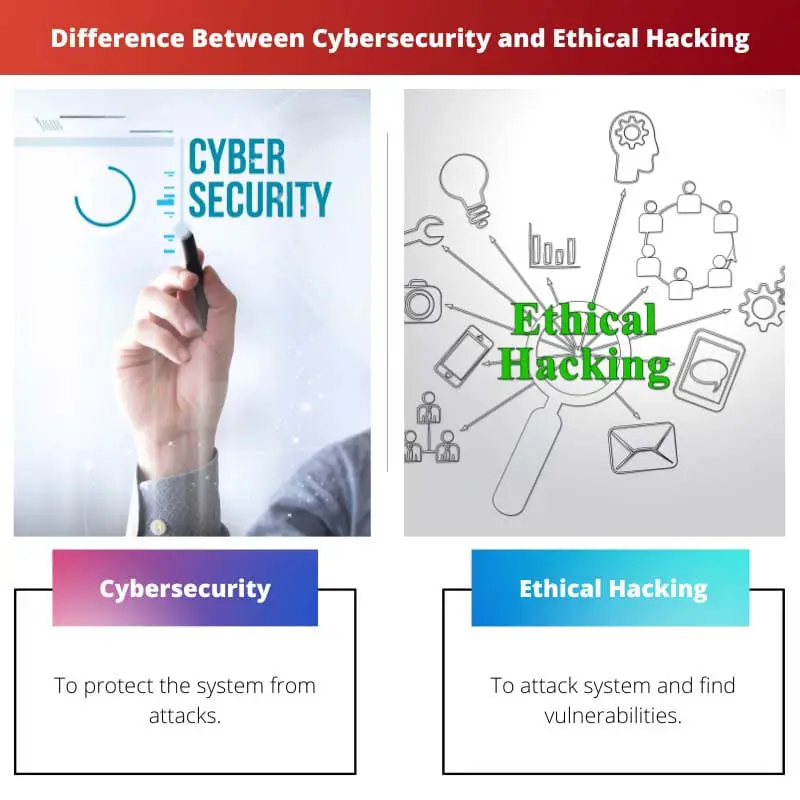

网络安全 监控安全并保护计算机系统、网络和存储在其中的数据免受恶意攻击。 在网络安全中,您不必侵入系统。在道德黑客中,黑客侵入计算机系统、应用程序或数据以保护它。

网络安全是保护网络、程序和系统等数字信息免受网络钓鱼等威胁的技术, 勒索、恶意软件和社会工程学。

实践这种技术的人被称为网络安全专家,他们现在是每家使用互联网和技术的公司不可或缺的一部分。

道德黑客攻击是一种用于发现现有系统漏洞的攻击性方法。 “道德黑客”一词是指白帽黑客进行的黑客攻击。

这些道德黑客的动机是在黑帽黑客之前找到系统中可能存在的漏洞。 道德黑客攻击是网络安全中使用的众多实践之一。

对比表

| 比较参数 | 网络安全 | 道德黑客 |

|---|---|---|

| 目的 | 保护系统免受攻击 | 攻击系统并查找漏洞 |

| 使用方法 | 访问控制、提高意识、放置防火墙、使用基于风险的方法 | 网络钓鱼、会话劫持、嗅探、社会工程、密码学等。 |

| 工作意向 | 防御性 | 进攻 |

| 常规工作 | 维护和更新系统并进行安全审计 | 每天测试系统并向系统管理员报告 |

| 角色 | 安全分析师、SOC工程师等 | 渗透测试员、安全经理等 |

什么是网络安全?

网络安全是使用防御方法来确保计算机、电子系统、网络、移动设备、服务器和数据免受虚拟威胁的安全的过程。

这些威胁包括 钓鱼 攻击、分布式拒绝服务攻击、社会工程攻击等。

网络安全有四个阶段:识别、保护、检测和反应。 第一阶段,网络安全专家 确定可能的 系统中的漏洞和漏洞。

然后他们 保护 通过消除这些弱点并使其强大来实现系统。 第三阶段是监测和 检测 系统中的任何未经授权的活动。

第四阶段,网络安全专家 应对 攻击并尝试将系统恢复到安全状态。

网络安全专家每天都在维护和升级系统。 他们设计并执行日常审计以检查是否存在违规或数据泄漏,一旦发现,他们会进一步研究以找出原因,然后进行补救。

目的是保持领先于攻击者一步并防止任何攻击。 但是,如果发生攻击,则目标是减少损失以将其保持在最低限度。

网络安全专家使用的技术包括开发强大的网络并对其进行监控、使用密码审核工具、提高对网络攻击的认识、加密数据等等。

什么是道德黑客?

道德黑客是在所有者许可的情况下利用系统、应用程序、网络或组织接口的操作。

这些攻击的目的是检测漏洞并修复它们,这样恶意的人就无法进入基础设施内部并利用它来执行错误的任务。

道德黑客的五个阶段是:侦察、扫描、获取访问权限、维护访问权限和清理轨迹。 在此期间 侦察 阶段,黑客试图收集有关受害者的最大信息。

在 扫描 阶段,他们使用工具来查找系统中的漏洞和其他弱点。 然后,黑客试图 获得访问权限 使用任何方法进入系统。

在他们获得访问权限后,下一个挑战是 保持 访问这是第四阶段。 当他们保持稳定的访问并执行了所有他们想要的任务时,下一步就是 清除轨道.

他们清除所有足迹和元数据,以确保没有人发现未经授权的攻击。

道德黑客使用的各种技术包括网络和端口扫描、社会工程、向员工发送虚假电子邮件以查明谁可能成为真正攻击的牺牲品。

道德黑客还使用字典攻击、恶意软件、特洛伊木马、 钓鱼 和其他检查系统强度的方法。

网络安全与道德黑客之间的主要区别

- 网络安全是使用保护方法确保网络安全的过程。 另一方面,道德黑客是利用和发现系统弱点的过程。

- 网络安全是一个防御过程,而道德黑客是一个进攻过程。

- 网络安全专家使用的方法包括设计和开发高特权访问、教育员工、构建强大的防火墙等。道德黑客使用的方法包括网络钓鱼、社会工程、会话劫持等。

- 网络安全专家的职位包括安全分析师、SOC 工程师等。而提供给道德黑客的职位是渗透测试员、安全经理等。

- 网络安全专家的常规工作是更新系统和执行安全审计。 道德黑客的常规工作是攻击网络以发现漏洞,然后将其报告给系统管理员。

最后更新时间:13 年 2023 月 XNUMX 日

Sandeep Bhandari 拥有塔帕尔大学计算机工程学士学位(2006 年)。 他在技术领域拥有 20 年的经验。 他对各种技术领域都有浓厚的兴趣,包括数据库系统、计算机网络和编程。 你可以在他的网站上阅读更多关于他的信息 生物页面.