يمكن تصنيف البوابات والجدران النارية على أنها وحدة أمان النظام أو وحدة تثبيت الشبكة التي تسمح بالاتصال بين شبكات متعددة.

إنها تسمح بالتفاعل الخاضع للمراقبة مسبقًا بين المستخدمين المطلوبين والمصرح لهم بمشاركة البيانات والملفات الآمنة تمامًا وليست البيانات ذات النوايا الخبيثة.

الحماية والرصد مطلوبان على وجه التحديد في شبكة المنطقة المحلية (LAN) الأجهزة المتصلة والمعرضة لخطر هجوم البرامج الضارة.

الوجبات السريعة الرئيسية

- تربط البوابات شبكات مختلفة وتسهل الاتصال ، بينما تحمي جدران الحماية الشبكات من الوصول غير المصرح به.

- تقوم البوابات بترجمة عناوين الشبكة وتوجيهها ، بينما تقوم جدران الحماية بمراقبة حركة المرور الواردة والصادرة وتصفيتها.

- كلتا التقنيتين مهمتان لإدارة شبكة آمنة وفعالة ولكنهما تخدمان وظائف متميزة.

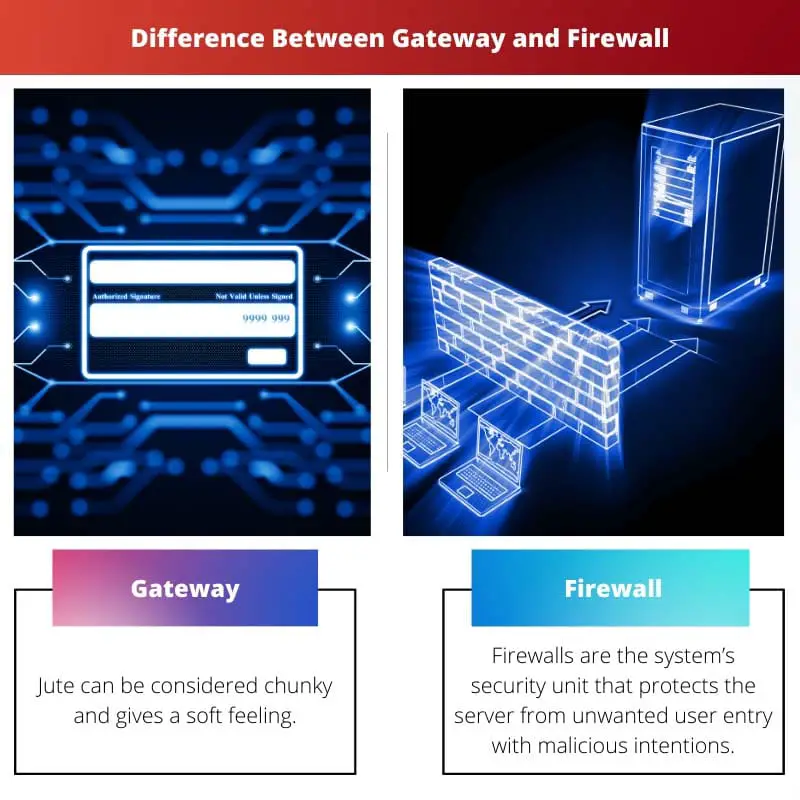

بوابة مقابل جدار الحماية

يتمثل الاختلاف بين البوابة وجدار الحماية في أنه في حين أن البوابة عبارة عن جهاز يساعد في توصيل العديد من الشبكات المحمية ومن ثم تمكين المستخدمين المصرح لهم من مشاركة البيانات الموثوقة دون خوف ، يتعامل جدار الحماية بشكل أساسي مع نظام أمان تم تمكينه لحماية الشبكة التي تم تثبيت جدار الحماية عليها لإنشاء فقاعة آمنة لإرسال البيانات واستلامها.

البوابة عبارة عن جهاز متصل خارجيًا بنظام شبكة الكمبيوتر الرئيسي والذي يُطلق عليه أيضًا اسم العقدة التي تساعد النظام المضيف على التفاعل مع العديد من الأنظمة الأخرى المجهزة أيضًا ببوابة لتعزيز إمكانية مشاركة البيانات للشبكة المضيفة.

لا يمكن الوصول إليه إلا من قبل المستخدمين المصرح لهم. توفر البوابة أفضل طريقة لتوسيع شبكة من خلال إيجاد أنظمة شبكة جديدة والاتصال بها.

جدار الحماية هو إما جهاز أو برنامج، أو كليهما. يُنظر إليه عادةً على أنه برنامج، وهو عبارة عن نظام أمان ضخم مثبت في جهاز متصل بشبكة محلية أو شبكة منطقة حضرية (MAN).

يسمح وجود جدار حماية في النظام للمستخدم باستخدام إدخالات حزم بيانات متعددة دون خوف من هجوم فيروسي أو مقاطعة متسلل.

جدول المقارنة

| معلمات المقارنة | بوابة | جدار الحماية |

|---|---|---|

| طبيعة الجهاز | جهاز الشبكات | جهاز نظام الأمان |

| طريقة العمل | يربط شبكات متعددة | يفحص حركة البيانات الواردة والصادرة بحثًا عن برامج ضارة أو فيروسات |

| جهاز أو جهاز برمجي | أجهزة التبخير | إما أجهزة أو برامج أو مزيج من الاثنين |

| القدرة على تعديل البيانات | حاضر | غائب |

| عام التطوير | 1985 | 1980 |

ما هي البوابة؟

يُطلق على البوابة أيضًا عقدة تؤدي وظيفة تشبه البوابة في توصيل شبكات متعددة.

يمكن لأي شبكة معزولة أو تعتبر شبكة بعيدة أن تكون جزءًا من شبكة أكبر وأكثر أهمية بمساعدة بوابة.

يمكن اعتباره بداية و نقطة النهاية لنقل البيانات بين الشبكات ، حيث تمر جميع البيانات المنقولة عبرها.

تحدد البوابة مسار الإدخال ومسار الخروج للبيانات التي يتم إرسالها إلى أو من الشبكة المضيفة لبوابة معينة.

تأتي البوابات مع نوعين فرعيين. هم أحادي الاتجاه وثنائي الاتجاه.

تسمح البوابة أحادية الاتجاه بمرور البيانات في اتجاه واحد فقط. هذا إما من المصدر إلى الخادم الوجهة أو من الوجهة إلى الخادم المصدر.

بسبب المسار أحادي الاتجاه ، سيتم نسخ أي تغييرات يتم إجراؤها في نظام المصدر الافتراضي إلى مصدر الوجهة في أي مكان يتم إرسال البيانات إليه.

ولكن إذا تم إجراء تغيير في الخادم الوجهة ، فإن التغيير ينعكس في الخادم المصدر غير ممكن للبوابات أحادية الاتجاه.

تسمى البوابات أحادية الاتجاه أيضًا بأدوات الأرشفة نظرًا لقدرتها على التغيير بنسخة واحدة. تسمح البوابات ثنائية الاتجاه ، كما يوحي الاسم ، بمرور البيانات في اتجاهين.

يؤدي هذا أيضًا إلى نسخ التغييرات التي تم إجراؤها في الخادم الوجهة إلى الخادم المصدر والعكس صحيح ، مما يثبت أنه نوع بوابة أكثر مرونة.

تسمى البوابات ثنائية الاتجاه أيضًا بأدوات المزامنة ، حيث لا تبقى التغييرات لخادم واحد فقط. يمكنه إدارة جميع بيانات الاتصال التي يتم توجيهها إما داخل الشبكة المضيفة أو بين شبكات مضيفة متعددة.

تحتوي البوابات على معلومات تتعلق بطرق نقل البيانات الداخلية للشبكة المضيفة وكذلك المسارات التي تتبعها شبكات الاتصال البعيدة الأخرى.

إذا احتاجت الشبكة إلى إنشاء اتصال جديد بشبكة بعيدة ، يتم تمرير البيانات إلى البوابة ، والتي تعثر على المسارات المحتملة إلى الخادم الوجهة المطلوب.

يمكن حماية البوابات باستخدام معرفات المستخدم وكلمات المرور المعروفة فقط للمستخدمين المصرح لهم.

ما هو جدار الحماية؟

جدران الحماية هي وحدة أمان النظام التي تحمي الخادم من دخول المستخدم غير المرغوب فيه بنوايا خبيثة. يساعد في تدقيق بيانات الشبكة الواردة والصادرة بالكامل ، والتي تسمى أيضًا حركة مرور الشبكة.

يحتوي جدار الحماية على القدرة المضمنة على منع أو السماح بإدخال حركة مرور البيانات إلى النظام بناءً على قواعد الأمان المعدة مسبقًا.

يتم تنفيذ حماية جدار الحماية من خلال تشكيل نظام حاجز يقف بين البيانات المرسلة من مصدر خارجي غير معروف مثل البريد غير الهام.

أحيانًا ما يتم اتباع طريقة الحاجز هذه لحركة مرور البيانات داخل شبكة داخلية للإصدارات المتقدمة من جدار الحماية. هذا يمنع الوصول إلى المتسللين ويمنع الفيروسات والبرامج الضارة مثل أحصنة طروادة.

جدار الحماية ليس دائمًا نظام أمان برمجي. يمكن أن يكون أيضًا جهازًا أو حتى مزيجًا من كل من الأجهزة والبرامج.

يتم تثبيت نوع برنامج جدار الحماية على الكمبيوتر الشخصي لكل مستخدم ويساعد على منع الوصول غير المصرح به من نقاط دخول حركة مرور البيانات.

يعد جدار حماية البرنامج مفيدًا أيضًا في إجراء فحص أمني على تطبيقات النظام التي تم تنزيلها والتي تختلف من جهاز لآخر.

نظام جدار حماية الأجهزة هو تمامًا كما يوحي الاسم. إنه جهاز متصل خارجيًا يعمل كجدار حماية. هناك 8 أنواع مختلفة من الكرات النارية وتم تطوير إصداراتها.

هذه الثمانية هي تصفية الحزم ، ومستوى الدائرة ، والتفتيش حسب الحالة ، والوكيل ، وتوليد الشبكة ، والبرامج ، والأجهزة ، وجدران الحماية السحابية.

كل هذه الجدران النارية تراقب حزم البيانات الواردة وتصنفها في أكوام من الحزم الآمنة وغير الآمنة.

مراقبة الحزم هي العملية الرئيسية التي تستنتج ما إذا كان يجب الموافقة على حزمة البيانات وقبولها أو رفض دخولها إلى النظام.

تستند جميع عمليات مراقبة الحزم إلى مجموعة من القواعد المعدة مسبقًا بشأن اختيار بيانات جدار الحماية. لا تنظر عملية المراقبة فقط إلى بيانات الحزمة ، ولكن يتم إجراء فحص شامل كامل لعنوانها أيضًا.

يتضمن ذلك عنوان IP الخاص بالمرسل إليه ، وعنوان IP الخاص بالمستقبل ، وبروتوكول IP ، وما إلى ذلك. يمكن التحكم في إمكانية وصول المضيف إلى جدار الحماية ، بالإضافة إلى إعدادات الخصوصية ، عن طريق حظر اسم النطاق نظام (DNS).

الاختلافات الرئيسية بين البوابة وجدار الحماية

- البوابات هي مجرد أنظمة أجهزة توجد عادةً في شكل أجهزة توجيه، بينما تكون جدران الحماية إما أجهزة متصلة أو برامج مثبتة أو مزيجًا من الاثنين معًا.

- في حين أن الوظيفة الوحيدة والأساسية لجدار الحماية هي حماية نظامه المضيف من خلال مراقبة حزم البيانات من الشبكات ، فإن وظيفة البوابة ليست حماية في المقام الأول ولكنها تسمح بالاتصال بشبكات متعددة لتكوين اتصال شبكة كبير.

- تكلفة التثبيت في حالة البوابات منخفضة إلى حد كبير ، والعملية لمرة واحدة بينما تكلفة جدار الحماية ليست باهظة الثمن نسبيًا فحسب ، ولكن العملية نفسها تثبت أنها معقدة وتتضمن رسومًا إضافية للعقد الإضافية وخدمات تحديث الخادم.

- يتم ضمان الخصوصية أثناء استخدام جدار الحماية حيث يمكنه حظر DNS للشبكة المضيفة ، بينما في حالة البوابة ، تكون الخصوصية مسؤولية المستخدم المصرح له وتعتمد على حماية كلمة المرور الخاصة به.

- بينما يمكن للبوابات تحويل البيانات الواردة لتناسب البنية المعمارية للشبكة المضيفة ، لا تستطيع جدران الحماية القيام بأي عملية تحويل إلى حزم البيانات.

- https://www.sciencedirect.com/science/article/pii/S1389128606001988

- https://ipsj.ixsq.nii.ac.jp/ej/index.php?action=pages_view_main&active_action=repository_action_common_download&item_id=59829&item_no=1&attribute_id=1&file_no=1&page_id=13&block_id=8

آخر تحديث: 13 يوليو 2023

سانديب بهانداري حاصل على بكالوريوس هندسة في الحاسبات من جامعة ثابار (2006). لديه 20 عامًا من الخبرة في مجال التكنولوجيا. لديه اهتمام كبير في المجالات التقنية المختلفة ، بما في ذلك أنظمة قواعد البيانات وشبكات الكمبيوتر والبرمجة. يمكنك قراءة المزيد عنه على موقعه صفحة بيو.

إنني أقدر جدول المقارنة الواضح والموجز الذي يوضح طبيعة ووظائف البوابات وجدران الحماية. إنها مساعدة بصرية رائعة لفهم اختلافاتهم.

يوفر التفصيل التفصيلي لطريقة عمل البوابات وجدران الحماية رؤى قيمة لأولئك الذين يحتاجون إلى فهم شامل لهذه التقنيات.

إن التحليل المتعمق للبوابات وجدران الحماية يجعل هذا المنشور مصدرًا مفيدًا للأفراد الذين يسعون إلى توسيع معرفتهم في مجال أمن الشبكات.

لقد قام المؤلفون بعمل ممتاز في توضيح الآليات التشغيلية للبوابات وجدران الحماية في هذه المقالة.

ستكون المقارنة التفصيلية الواردة في هذا المنشور مفيدة جدًا لمسؤولي الشبكة لفهم هذه الأنظمة واستخدامها بشكل فعال.

يعد شرح الأنواع المختلفة لجدران الحماية وعمليات المراقبة الخاصة بها مفيدًا للغاية ومقدمًا بشكل جيد.

تعتبر المعلومات المتعلقة بالبوابات ثنائية الاتجاه وأحادية الاتجاه ثاقبة بشكل خاص، مما يوفر فهمًا شاملاً لقدراتها.

تقوم المقالة بعمل رائع في تقسيم مصطلحات الشبكات المعقدة إلى مفاهيم سهلة الفهم. إنه مورد قيم لأولئك الذين يتطلعون إلى تعميق معرفتهم في هذا المجال.

تشرح هذه المقالة الوظائف والاختلافات بين البوابات وجدران الحماية بوضوح شديد، مما يسهل على غير الخبراء فهمها.

في حين أن المنشور يوفر معلومات قيمة، يبدو أنه يفتقر إلى مناقشة حول المشكلات والقيود المحتملة للبوابات وجدران الحماية، وهو أمر ضروري لفهم شامل لهذه الأنظمة.

إن غياب التحليل النقدي لعيوب البوابات وجدران الحماية يحد من العمق الإجمالي لهذه المقالة. ومن المهم تقديم رؤية متوازنة لهذه التقنيات.

وأنا أتفق معك، برادلي. كان من المفيد تضمين قسم يتناول التحديات ونقاط الضعف المرتبطة بهذه التقنيات.